Киберпреступники начали маскировать троян удалённого доступа DarkComet под приложения, связанные с Bitcoin, чтобы атаковать пользователей, загружающих инструменты из непроверенных источников. Этот вид атаки представляет серьёзную угрозу для всех, кто использует криптовалюты.

Особенности атаки

DarkComet, хотя и был давно снят с производства, остаётся эффективным инструментом для получения полного контроля над заражёнными системами. Он имеет многочисленные функции, включая запись нажатий клавиш, кражу файлов и удалённое управление рабочим столом. Это может привести к значительным финансовым потерям для пользователей криптовалют, если их учётные данные будут украдены.

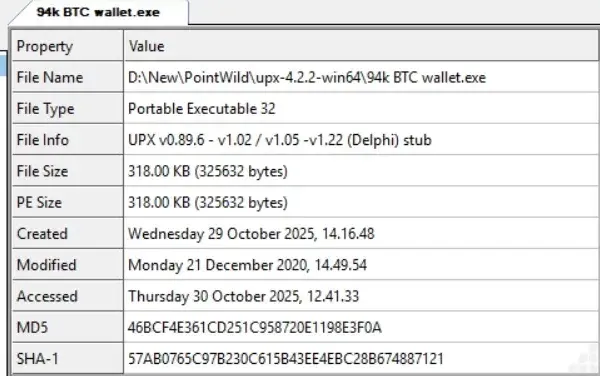

Злонамеренное ПО распространяется в виде сжатого архива RAR, содержащего исполняемый файл под именем "94k BTC wallet.exe". Используется упаковщик UPX, чтобы избежать обнаружения. По данным аналитиков Point Wild, эта поддельная криптовалютная программа активирует возможности DarkComet после извлечения и запуска.

Как фейковые Bitcoin-инструменты наносят вред

Технические аспекты инфекции

- Копируется в %AppData%\Roaming\MSDCSC\explorer.exe и создает ключ реестра Run в HKCU\Software\Microsoft\Windows\CurrentVersion\Run для обеспечения выполнения при старте.

- Использует мьютекс DC_MUTEX-ARULYYD для предотвращения многократного запуска.

- Пытается установить соединение с kvejo991.ddns.net через TCP порт 1604; такие попытки повторяются, что указывает на активное управление через C2 сервер.

Для предотвращения таких угроз рекомендуется избегать загрузки криптовалютных инструментов из ненадёжных источников и своевременно обновлять программное обеспечение безопасности.